«Лаборатория Касперского» сообщает о том, что в популярном в России мессенджере Telegram довольно долго присутствовала так называемая уязвимость «нулевого дня» (0-day), которую злоумышленники использовали для осуществления многоцелевых атак.

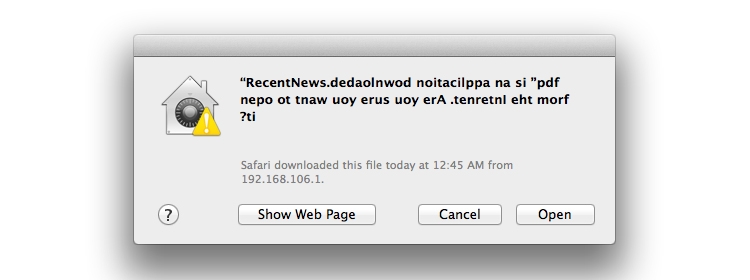

Проблема была выявлена в Windows-клиенте Telegram. Схема нападения заключается в использовании классической модели Right-to-Left Override (RLO) при отправке файлов собеседнику. Специальный непечатный символ RLO служит для изменения порядка следующих за ним в строке знаков на обратный. В таблице Unicode он представлен как «U+202E».

Легитимной областью использования RLO, в частности, является набор текста на арабском языке. В случае кибератак применение символа позволяет ввести жертву в заблуждение за счёт «переворачивания» имени файла и (или) его расширения.

В ходе атак на пользователей Telegram злоумышленники рассылали файлы с обработанным специальным образом названием. К примеру, JS-файл мог быть отправлен под именем photo_high_re*U+202E*gnp.js. В этом случае символ RLO заставит мессенджер перевернуть символы gnp.js. В результате, получателю придёт файл photo_high_resj.png, то есть PNG-картинка. При попытке просмотра такого «изображения» может быть выполнен вредоносный код.

Отмечается, что злоумышленники использовали несколько сценариев эксплуатации уязвимости. Это, в частности, атаки с целью получения контроля над системой жертвы и нападения с целью внедрения майнингового ПО. Подробности можно найти здесь.

«Лаборатория Касперского» говорит, что об уязвимости было известно, похоже, только злоумышленникам из России, так как все обнаруженные случаи эксплуатации происходили именно в нашей стране.

«Мы не обладаем точной информацией о том, как долго и в каких версиях была открыта уязвимость, но, со своей стороны, можем отметить, что случаи эксплуатации начались в марте 2017 года. Мы уведомили разработчиков о проблеме, и на сегодняшний день уязвимость не проявляется в продуктах Telegram», — отмечается в сообщении.

Март 27th, 2023

Март 27th, 2023  raven000

raven000  Опубликовано в рубрике

Опубликовано в рубрике